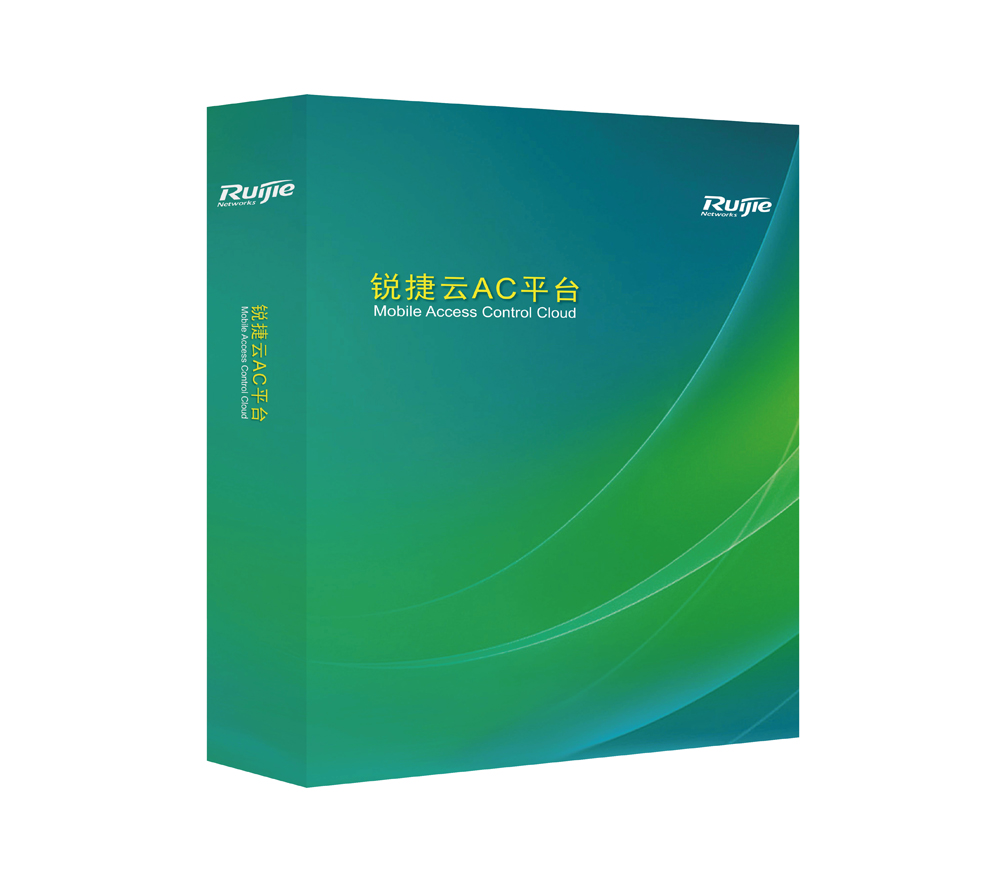

Web认证:WEB认证是一种基于网页的认证,未认证用户HTTP报文都会被接入NAS设备截获。交换机伪装成用户期望访问的站点,与用户建立TCP连接后,通过HTTP重定向将预先设定好的认证页面推送给用户,eportal服务器携带用户的认证信息,向radius服务器发认证请求,radius 服务器返回认证成功或失败信息,如果认证成功后,由web portal服务器向NAS设备通过SNMP下发IP+MAC或者IP的绑定信息,同时发记账开始信息到radius服务器开始记账,以达到用户在线认证,且不用安装认证客户端的目的。

本篇内容介绍的是一代WEB认证,二代web认证中交换机负责和Radius服务器进行Radius报文交互,eportal服务器只负责给用户进行重定向认证页面。目前二代WEB认证的交换机型号较少,如需了解请向4008-111-000咨询获取支持。

Web认证的典型组网方式如下图所示

Web认证的角色:

1、认证客户端:通常是一个浏览器,运行HTTP协议,用户通过浏览器上网时浏览器将发出HTTP请求。

2、接入设备:在网络拓扑中一般是接入层设备与用户终端设备直接相连接,在接入设备上需要启动Web认证功能。

3、Portal Server:提供Web认证的认证界面和相关操作。Portal Server接受认证客户端发出的基于HTTP的认证请求,提取其中的账号信息,将此信息发送到认证服务器进行认证,然后通告用户和接入设备认证结果。

4、Radius Server:提供基于radius协议的远程用户认证,Portal Server从HTTP中获取用户的认证账号信息,然后通过radius协议向RADIUS Server请求认证。Radius Server通过radius协议向Portal Server反馈认证结果。

Web认证的流程:

1、在认证之前,接入设备将未认证用户发出的所有HTTP 请求都拦截下来,并重定向到Portal服务器去,这样在用户的浏览器上将弹出一个认证页面。

2、在认证过程中,用户在认证页面上输入认证信息(用户名、口令、校验码等等)与Portal服务器交互。

3、Portal服务器和认证服务器(SAM)完成身份认证的功能。

4、在认证通过后,Portal服务器将通知接入设备该用户已通过认证,接入设备将允许用户访问互联网资源。

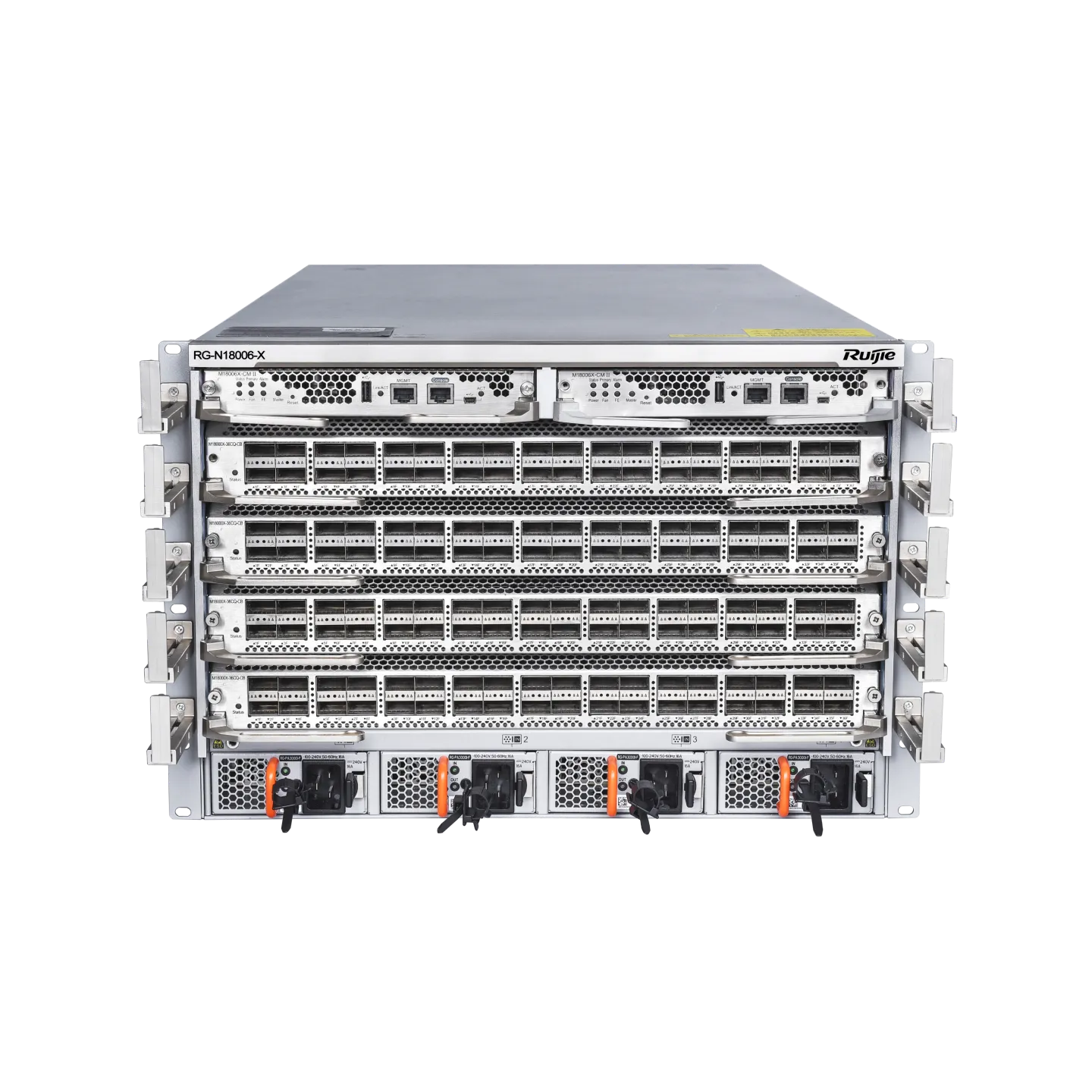

详细的原理图如下图所示:

web认证的下线方式:

1)用户选择下线,点击web认证界面退出按钮;

注意这种方式下线不是将web认证页面关闭,如果认证后直接关闭认证页面,则需要其他方式下线

通过HTTP协议发起下线请求, web portal收到该请求后,向接入设备发送下线请求报文,接入设备回应该请求,web portal向radius发送记账停止报文。

下线时间:即刻下线(接入交换机即刻会向eportal发出强制下线通告。)

2)当管理员通过命令行关闭接入交换机的WEB认证功能;

下线时间:即刻下线(接入交换机即刻会向eportal发出强制下线通告。)

3)接入交换机连接用户的端口shutdown后;

下线时间:1分钟以后(默认1分钟后接入交换机才会向eportal发出强制下线通告。)

4)接入交换机探测到用户长时间无流量流入;

下线时间:缺省不会基于流检测用户是否下线,如果开启了基于流检测,默认情况下15分钟收到未收到任何数据流则判定用户下线。流量和检测时间都是可以配置的。

5)web portal 通过保活页面检测到用户下线(75分钟)

eportal有可能因为网络问题等因素收不到接入设备的通知而导致用户下线失败,但是由于eportal与保活页面之间存在心跳机制,eportal在保活周期内,如果没收到用户的心跳报文,将删除用户信息,强制用户下线,因此认证用户最终还是会下线,但是下线时间可能不准确。

下线时间:默认情况下eportal服务器和认证页面之间存在定期交互保活报文,时间为15分钟一次,如果eportal连续5次交互保活报文未收到,则认为用户下线。保活时间和交互次数可以在eportal服务器配置。

6)RADIUS服务器(SAM)主动踢用户下线,下线时间:即刻下线

Web认证的前提条件(重要,必读):

通过对web认证的上线和下线原理了解到,用户web认证的前提是http报文被拦截,然后通过http重定向到eportal服务器进行认证,前期条件:

1)用户的能够获取IP地址 ---->交换机默认放行DHCP 和DNS报文,只要交换机接口下开启WEB认证,默认交换机会放通DHCP及DNS报文

2)用户有网关的ARP信息(只有有网关的arp信息,才能发出跨网段地址的tcp链接和http请求)并和网关以及eportal通信;PC客户端无法获取网关的ARP信息,从而导致PC无法发出TCP请求,进而无法发出HTTP。这种情况在测试过程中较为常见 ---->配置直通地址(不受802.1x和web认证控制)放行用户网关IP地址和eportal服务器以及非受控站点报文;该直通地址通过匹配报文的目的IP,对某些目的IP为直通地址的IP报文即使未认证也给予放行,同时配置对网关地址的ARP报文放通。

3)用户访问网站的链接能够通过DNS服务器解析成IP地址---->DNS解析正常,交换机默认放行DHCP 和DNS报文,只要交换机接口下开启WEB认证,默认交换机会放通DHCP及DNS报文