交换机

园区网交换机

- 核心交换机

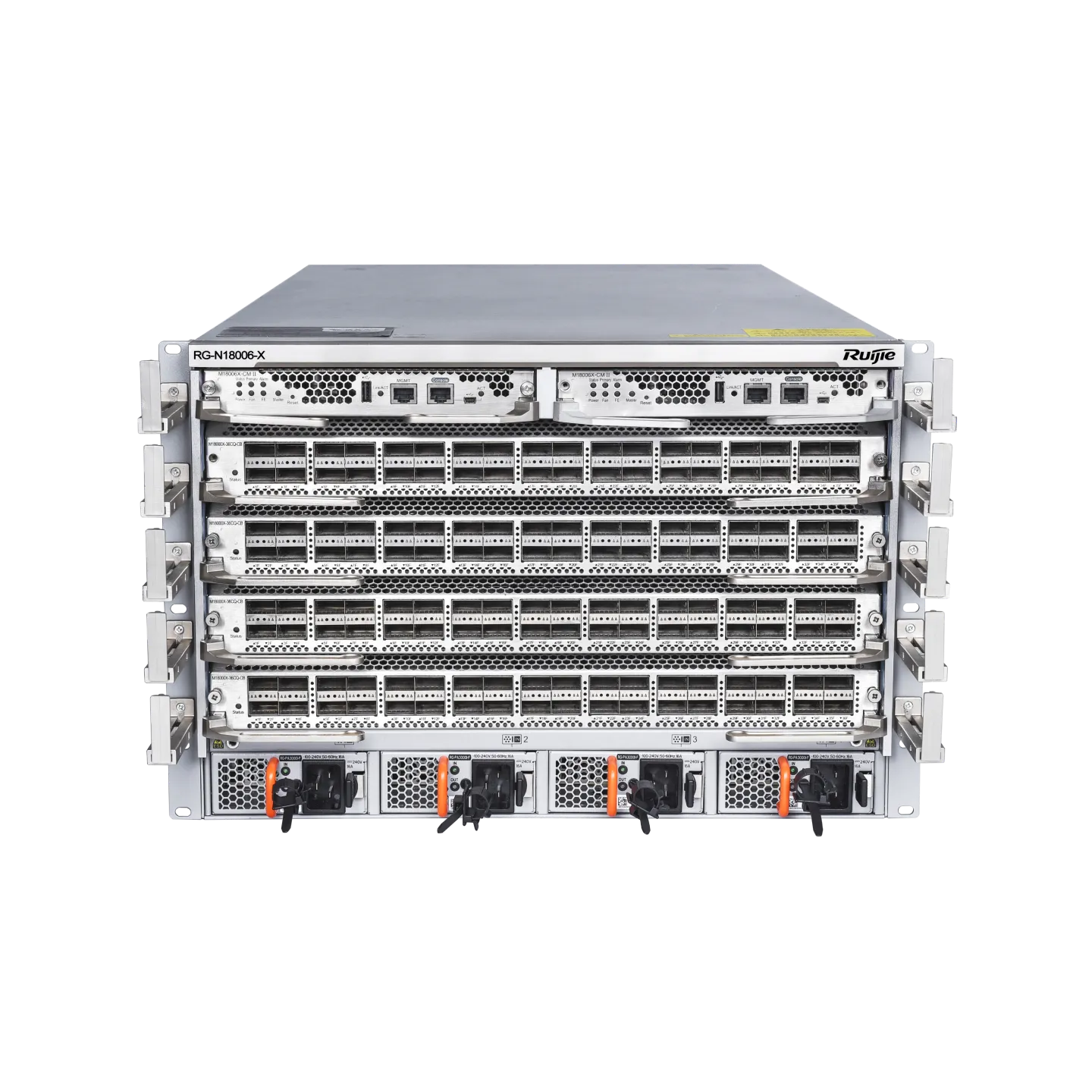

- RG-N18000-E(Newton)系列新一代融合核心交换机

- RG-N18000(Newton)系列云架构网络核心交换机

- RG-S8600E系列云架构网络核心交换机

- RG-S7910E系列新一代城域网核心汇聚交换机

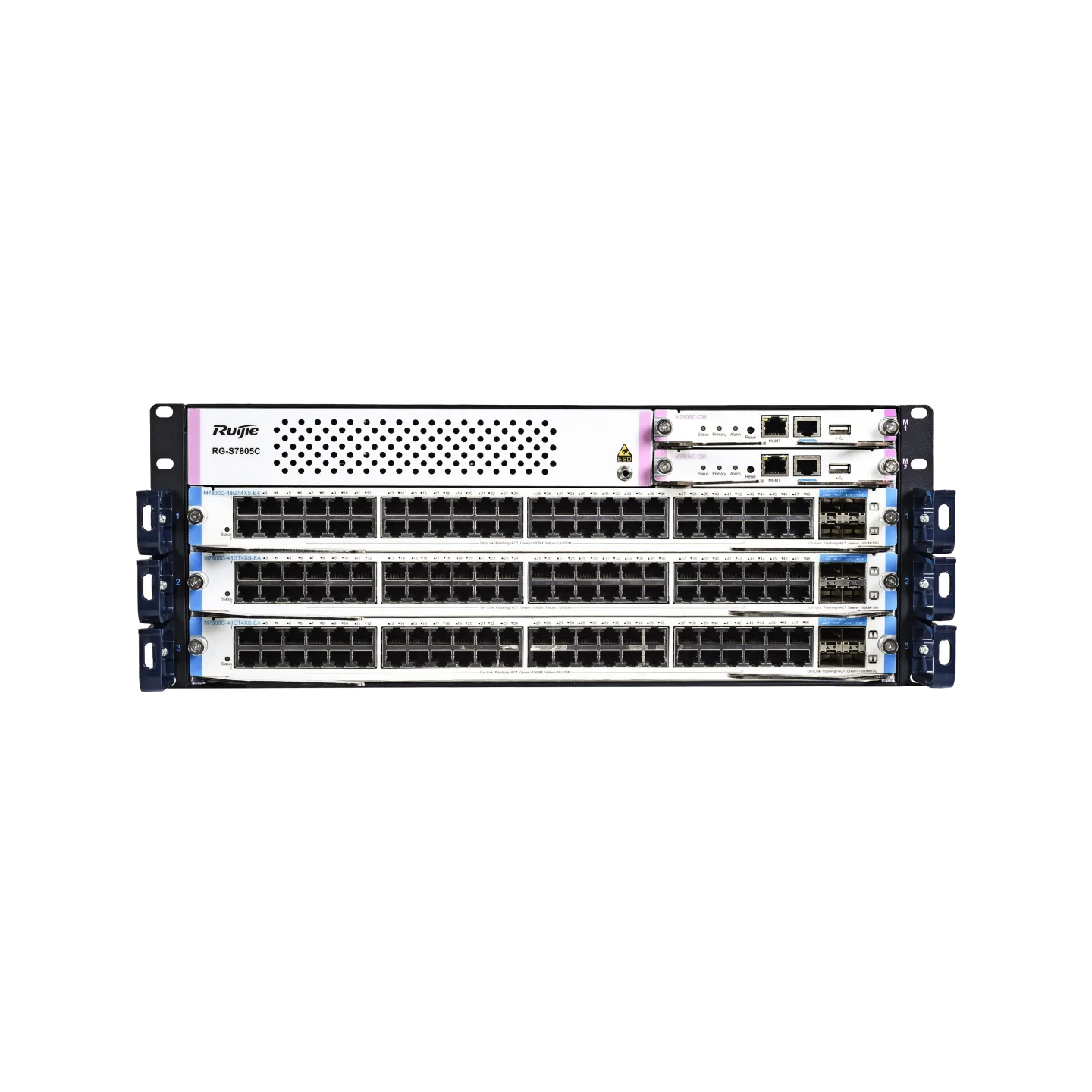

- RG-S7800C-X系列新一代融合核心交换机

- RG-S7800C系列融合核心交换机

- RG-S7600系列超聚合核心彩光交换机

- 汇聚交换机

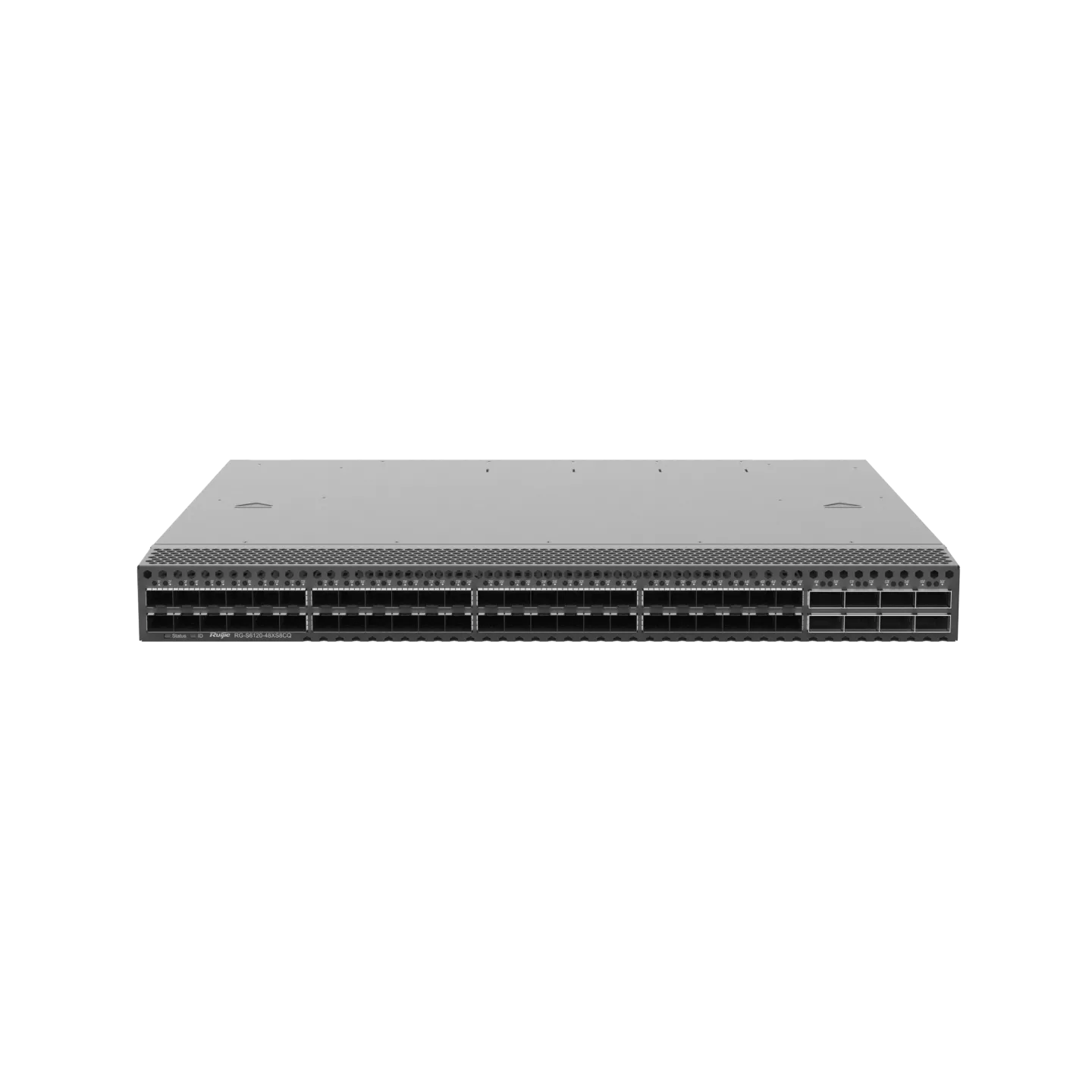

- RG-S6150-X系列新一代融合万兆交换机

- RG-S6120系列融合万兆交换机

- RG-S6100系列多速率系列交换机

- RG-S5760-X系列新一代融合千兆交换机

- RG-S5750-X系列融合千兆交换机

- RG-S5750-H系列千兆交换机

数据中心与云计算交换机

中小网络精简型交换机

工业交换机

意图网络指挥官

无线

放装型无线接入点

- 放装型无线接入点

- RG-AP9850-R五射频Wi-Fi 7无线AP

- RG-AP880-AR四射频Wi-Fi 6无线AP

- RG-AP850-I(V2)三射频Wi-Fi 6无线AP

- RG-AP850(DA)三射频Wi-Fi 6无线AP

- RG-AP850-AR(V3)四射频Wi-Fi 6无线AP

- RG-AP840-AR三射频Wi-Fi 6无线AP

- RG-AP840-I(V2)双射频Wi-Fi 6无线AP

- RG-AP820-AR(V3)三射频Wi-Fi 6无线AP

- RG-AP820-L(V3)双射频Wi-Fi 6无线AP

- RG-AP820-I双射频Wi-Fi 6无线AP

- RG-AP820-L(V2)双射频Wi-Fi 6无线AP

- RG-AP730-I三射频Wi-Fi 5无线AP

- RG-AP720-L双射频Wi-Fi 5无线AP

墙面型无线接入点

智分无线接入点

室外无线接入点

场景化无线

无线控制器

小锐A系列

统一运维

身份管理

服务产品

运营商

政府

金融

互联网

电力能源

制造业

高教/职教

医疗卫生

交通

地产酒店文旅·连锁服务

公共安全