发布时间:2018-12-26

发布时间:2018-12-26

预警概述

近日,锐捷网络安全分析中心通过RG-BDS大数据安全云端平台,监测到高校场景中大量爆发目标端口为3333的挖矿病毒,被影响的系统均为Windows系统,并呈现上升趋势,特发出本预警。

病毒特征

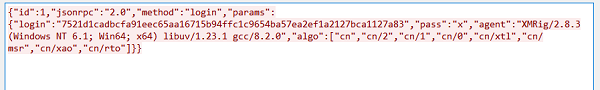

被感染主机会向境外等黑IP发送登录信息,目标通讯端口为TCP 3333,登录信息为明文,其中包含了用户ID、算法等明显电子加密货币通讯信息,为显著的挖矿木马特征。

• 木马执行目录为:C:\Windows\SysWOW64\webproxy.exe

• 木马回连登录请求分析(RG- BDS大数据安全平台提供原始会话还原支撑):

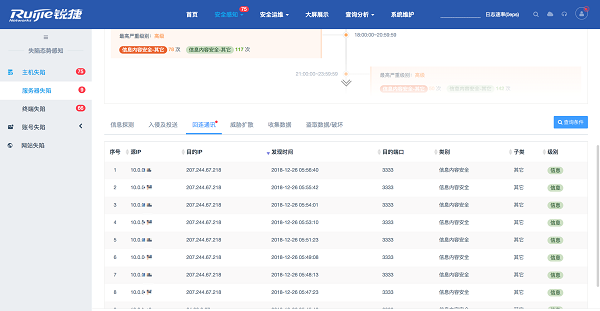

• 用户端RG- BDS大数据安全态势感知平台+流量探针+安全日志的综合分析结论:

① RG- BDS大数据安全平台发现的失陷服务器总览

② 对具体失陷服务器事件的分析过程:

③ 挖矿病毒原始回连会话还原及下载:

受影响程度

服务器等资源被恶意占用,同时存在数据泄露风险。

解决方案

• 使用杀毒软件或电子加密货币客户端专杀工具进行查杀防护;

• 严格控制服务器U盘混插、不安全网络访问等行为;

•及时更新操作系统、Adobe Flash插件漏洞补丁。