发布时间:2009-09-24

发布时间:2009-09-24

前言

GSN全局安全网络解决方案,是一种网络访问控制解决方案,作为网络安全领域比较新的领域,NAC拥有自己的规范、组织和标准。

本文旨在通过对于NAC的介绍,让大家更了解GSN的设计理念,遵从的标注,也能够在日后与客户的交流中,在技术方面提升一个高度。

什么是NAC?

NAC(Network Access Control)网络访问控制,是网络安全的一个技术分支

根据Forrester Research的定义,“NAC是一种软件技术和硬件技术的混合体,可根据客户系统符合策略的情况对其访问网络能力进行动态控制。”

NAC的理念2003年由Cisco提出,注意Cisco自己的产品叫Network Admission Control

目前,NAC领域比较知名的组织有TCG(Trusted Computing Group)可信计算组织,以及IETF中的NEA(Network Endpoint Assessment)网络端点评估工作组。

现在的行业标准有:

RFC 5209:NEA概述和要求

标准的NAC功能构成

1.节点检测Node Detection

既然是网络访问控制,总要知道被控制的对象是谁,所以NAC的第一步,就是要检测到一个用户的网络接入行为,也就是它接入网络这个动作。在这个环节,可以采用很多技术

2.身份认证Authentication

用户的网络接入动作被检测到,NAC系统知道来了一个新用户,接下来的工作,首先就是验证这个用户的身份,也就是说,第一个要保证的,是这个接入网络的人的身份的正确性。

3.端点安全检测Posture Assessment (or Endpoint Security Assessment)

一旦用户的身份检测得到了通过,那么用户的身份即得到了确认,接下来要做的,就是对用户的主机进行检测,类似于给这个合法用户使用的电脑做一个体检,来看看这个用户使用的主机是否健康。

4.授权Authorization

对用户的主机体检完毕后,用户的身份和主机的健康性都得到了确认,接下来要做的,就是根据用户的身份以及用户主机的健康程度来给用户发放访问网络的权限。

5.策略执行Policy Enforcement

给用户确定了权限之后,需要有特定的机制来保证用户权限的执行,这就是策略的执行,同时,在后面的“接入后控制”环节中,对于用户的违规行为,也需要对用户进行处理,依然是通过策略执行这个环节

6.隔离/修复Quarantine/Remediation

如果用户的主机存在不能容忍的安全隐患,则需要对用户的主机进行修复

7.接入后的控制Post-Admission Control

即便用户所有检查都合格了,也不能保证用户在接入网络之后其健康状况是否会发生变化,所以用户在网络访问过程中的全程监控也非常的重要,这就是接入后的控制。

节点检测常用技术

1.ARP地址解析协议

一个节点接入网络,其第一个动作就是发起ARP广播,否则它无法找到数据传输的下一站,一旦它发起ARP广播,则其报文就会被NAC设备截获到,从而它的网络接入行为以及它的一些信息如IP、MAC也就都被感知到了。

2.802.1X协议(GSN采用的手段)

在部署802.1X协议的环境中,节点检测就更加简单了,因为端口要开放就一定要先认证,所以节点接进来想要访问网络,就一定要发起认证,也就是发送EAPoL报文,NAC设备如交换机,可以很容易的检测到节点的接入行为

3.SNMP协议

有些交换机能够对接入网络的设备发送SNMP trap报文,以验证其身份,通过SNMP trap的方式发现接入网络的节点,也是常用的手段之一

4.DHCP协议

在一个动态地址环境中,接入网络的用户需要通过DHCP协议来首先获得IP地址,接下来才能正常的通讯,所以通过检测DHCP报文,也能够发现一个新节点的接入

5.网络层通信(ICMP、IGMP等)

通过一些特殊的设备,也能检测到网络层通信的报文,从而发现节点的接入

6.客户端软件

如果是采用显示客户端认证的NAC系统,其客户端也会发起上网请求,以实现认证上网,这种认证报文会被截取到,并检测到节点接入

7.特殊的NAC设备

某些NAC设备能够主动检测到未经认证的数据,如防火墙等,也能实现节点接入检测。

身份认证主流技术

身份认证采用的主流协议与技术为:

802.1x 基于EAP(GSN采用的手段)

DHCP

IPSec

TLS/SSL

VPN

PPP

HTTPs

通过上述协议,提供不同的凭据(如用户名、密码、证书等),即可完成身份验证的过程,这其中,进行校验的工作是由后台的NAC服务器负责的,所以后台要有对应协议与技术的服务器来支持

端点检查的主要内容

端点检查是身份认证之后要做的工作,这部分工作基本是由客户端来完成的,如显式客户端(GSN),进程式隐藏客户端,ActiveX插件、Java插件等,都能实现这部分功能,主要是跟操作系统之间的通信。

端点检查的常规内容包括:

操作系统、安装的软件的版本,如防病毒软件、浏览器等等操作系统、软件的补丁版本(GSN支持)

防病毒软件、反间谍软件的扫描结果,用来不预定义的结果进行比较

主机防火墙和主机IPS的签名库情况是否更新(GSN支持)

检测可信程序列表(GSN支持)

检测计算机的数字签名

授权的主要手段

身份和端点检测的结果决定了用户的网络访问权限,即用户在这个网络中能到达哪里。

在这个环节中,一般采用AAA系统,即认证、记账、授权系统,普遍采用的技术有:

Radius(GSN采用的手段)

Diameter

TACAS+

策略执行

策略执行即,将对用户网络访问权限的控制和对于用户的处理,通过某种方式付诸实施,具体方法有:

ACL(GSN采用的手段)

VLAN隔离

防火墙隔离

隔离/修复

隔离常用的手段与策略执行采用的一样,在隔离后,需要对用户进行修复,例如补齐Windows补丁、升级防护软件等。修复之后,会重新对被隔离主机进行端点检测的操作。

接入后控制

用户合规入网后,需要对其进行接入后控制,其工作机理类似IPS,也需要对应的辅助设备来完成,例如IDS,这也是GSN的实现方法

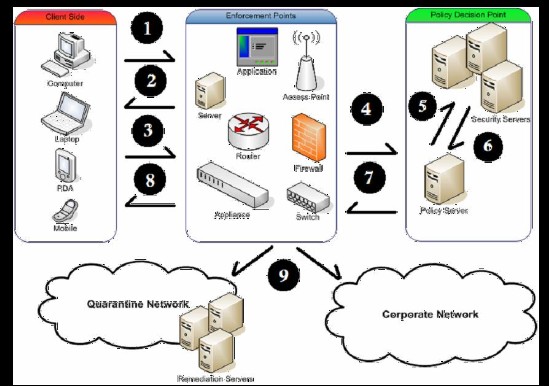

NAC的构成组件

通过对于NAC的功能分析,我们可以了解到NAC的组件构成

客户端Client(GSN中的SU)

显示客户端Agent-based Client(SU属于这种)

隐形客户端AgentlessClient

策略执行点Enforcement Points(GSN中的交换机)

策略服务器Policy Servers(GSN中的SMP)

隔离网络Quarantine Network(GSN中指定好的网络隔离区域)

修复服务器Remediation Servers(如WSUS服务器)

标准NAC工作流程

总结

通过对于NAC的标准功能、组件和工作流程的了解,大家可以看到,GSN解决方案的设计和技术实现,都是遵从标准的网络访问控制流程而设计的,这也是该领域中主流产品所遵从的标准。