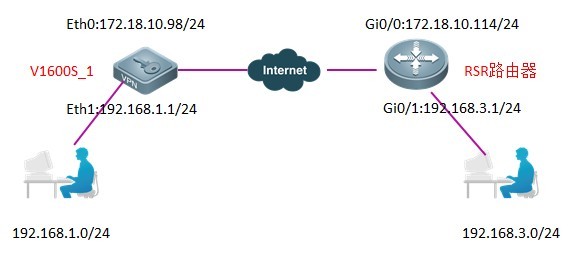

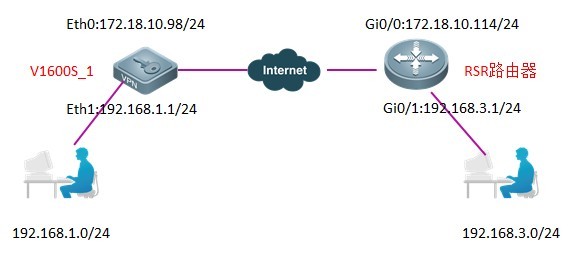

一、网络需求

两个局域网,一端使用V600S上网,另外一端出口是RSR路由器,两端要建立IPSEC来实现互访。

二、网络拓扑

V1600S外网接口:172.18.10.98 ,内部网段为:192.168.1.0/24

RSR路由器外网接口:172.18.10.114,内部网段为:192.168.3.0/24

局域网A------V1600S----internet------RSR路由器--------局域网B

三、配置要点

以下配置是在确定当前两端局域网的用户都已经能正常上网的前提下配置的

1.V1600S的配置

1)配置内网用户能正常访问internet

-

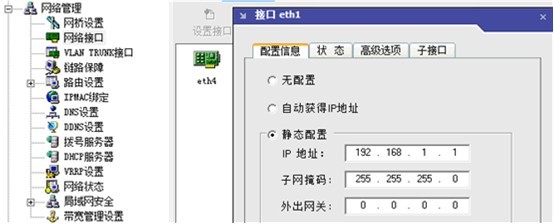

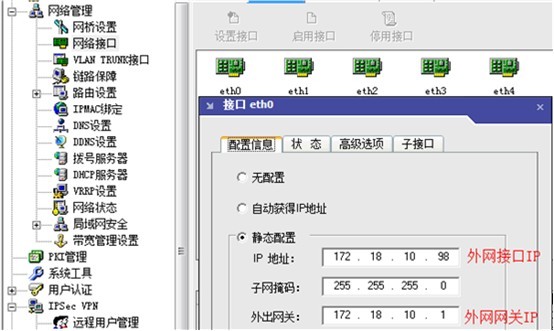

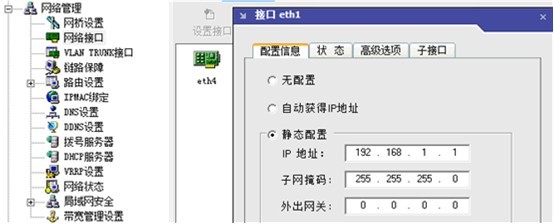

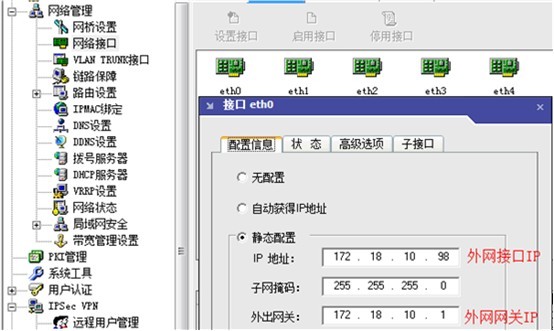

配置接口IP

-

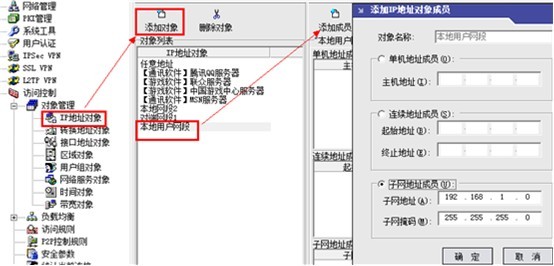

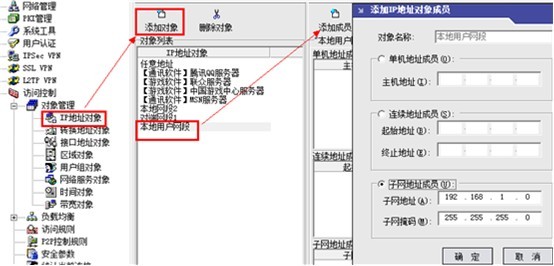

定义本地用户网段

-

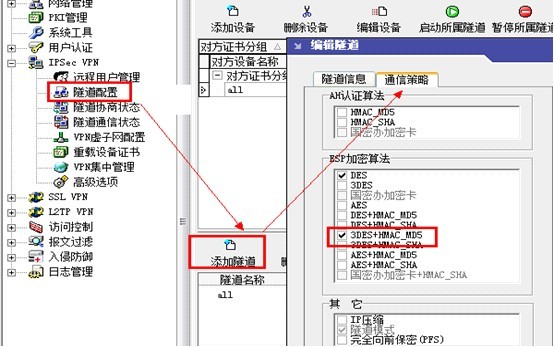

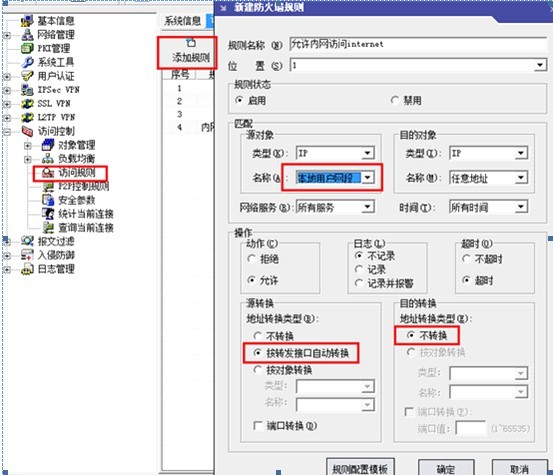

配置内网访问外网的地址转换规则

(注:初始化的V1600S默认产生以下两条访问规则,序号为1的安全规则是对任何数据都是纯放通,不进行任何的修改,序号为2的安全规则是对任何数据都进行阻断;访问规则的处理顺序是由上往下,从第一访问规则开始匹配,如果新增加了访问规则,记得根据实际的网络需求调整好规则之间的顺序)

2)配置IPSEC

-

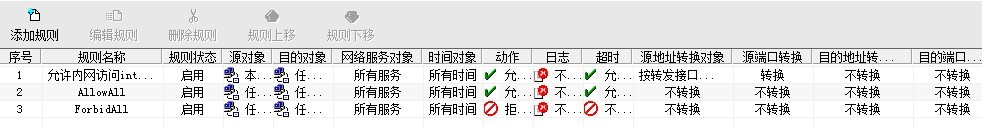

添加设备(预共享密钥:ruijie)

-

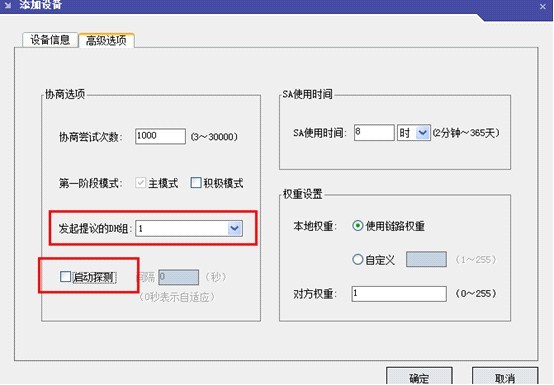

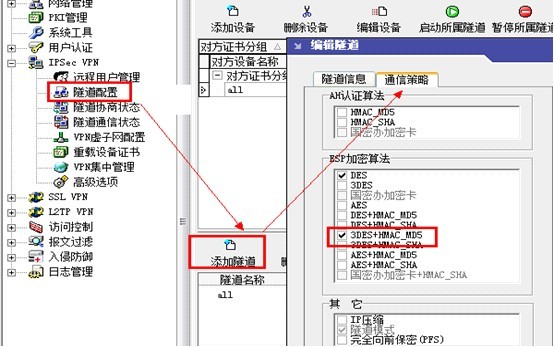

添加隧道(通信策略:3DES+HMAC_MD5)

-

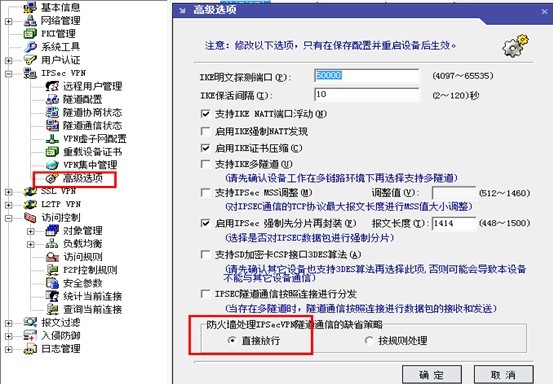

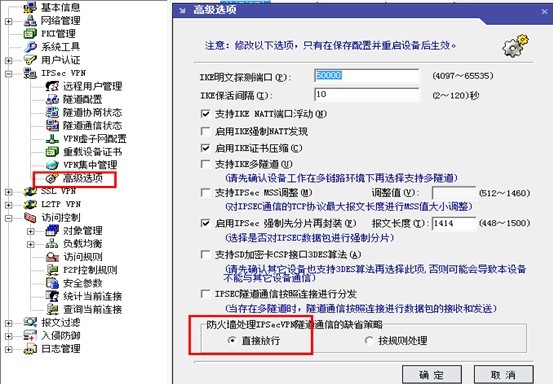

高级选项(隧道策略选择 直接放行)

2.配置RSR路由器

1)配置内网用户能正常访问internet

2)配置IPSEC:

RSR路由器上配置的预共享密钥和通信策略必须与V1600S的配置一致

四、配置步骤

以下配置是在确定当前两端局域网的用户都已经能正常上网的前提下配置的

1.V1600S的配置

1)配置内网用户能正常访问internet

-------以下配置V1600S_1的内网用户能正常访问internet--------------

-

配置外网接口IP

-

定义本地用户网段

-

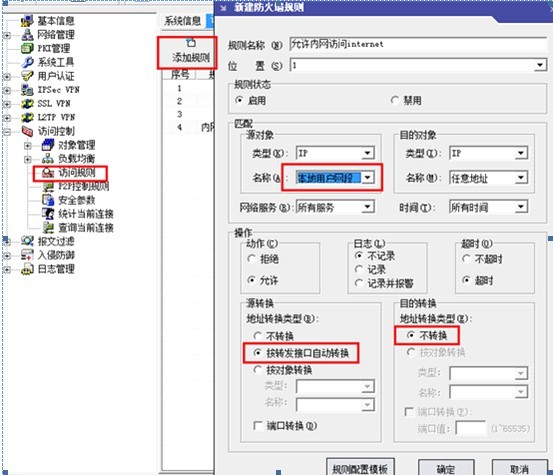

配置NAT访问规则

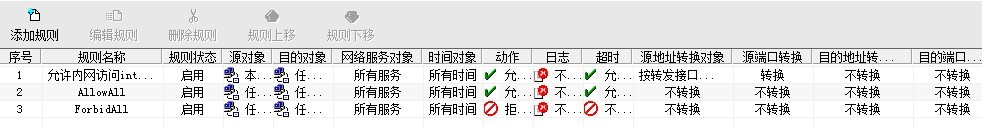

调整以上访问规则到最前面,如下图

2)配置V1600S的IPSEC

---------------------以下配置 V1600S的IPSEC VPN配置-----------------

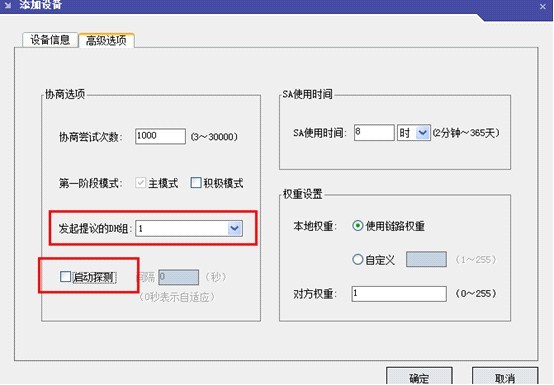

如果当前设备的软件版本可选择DH组,请选择DH1(因为对端RSR路由默认使用的也是DH1,两边要一致)

对上面添加的隧道设置对应的通信策略:本案例中,我们只选择ESP加密算法,并且选择的算法中需包含3DES+HMAC_MD5,其它的算法可选可不选。

2.配置普通路由器

1)配置RSR路由器的基本上网功能

--------------以下配置 RSR路由器的内网用户的基本配置-----------------

以下是命令配置

interface GigabitEthernet 0/0 //内网口

ip nat inside

ip address 192.168.3.1 255.255.255.0

interface GigabitEthernet 0/1 //外网接口

ip nat outside

ip address 172.18.10.114 255.255.255.0

ip access-list extended 110 //与NAT相关的ACL

1000 deny ip 192.168.3.0 0.0.0.255 192.168.1.0 0.0.0.255 //阻断IPSEC互访的流量不走NAT

99999 permit ip any any

ip nat inside source list 110 pool nat_pool overload

ip nat pool nat_pool prefix-length 24

address 172.18.10.114 172.18.10.114 match interface GigabitEthernet 0/1

ip route 0.0.0.0 0.0.0.0 172.18.10.1 //配置默认路由

-------------------------以下是RSR路由器的IPSEC配置------------------------------

ip access-list extended 101

10 permit ip 192.168.3.0 0.0.0.255 192.168.1.0 0.0.0.255 //设置两端局域网互访的流量走IPSEC VPN隧道

crypto isakmp policy 1

authentication pre-share //验证方式配置为预共享密钥

hash md5

crypto isakmp key 0 ruijie address 172.18.10.98 //预共享密钥是 ruijie

crypto ipsec transform-set myset esp-3des esp-md5-hmac //此处的“esp-3des esp-md5-hmac”等价于V1600S的3DES+HMAC_MD5

crypto map mymap 1 ipsec-isakmp

set peer 172.18.10.98

set transform-set myset

match address 101

interface GigabitEthernet 0/1 //外网接口

ip nat outside

ip address 172.18.10.114 255.255.255.0

crypto map mymap //把IPSEC策略应用在外网接口

五、配置验证

当两端设备显示的隧道建立状态如下,就说明隧道建立成功了

V1600S:

RSR:

RSRS#sh crypto isakmp sa

destination source state conn-id lifetime(second)

172.18.10.98 172.18.10.114 QM_IDLE 34 28545