1、全新防火墙(S/M/X系列)

Web管理:MGMT口(无管理口网线接入1口),网页url输入https://192.168.1.200;账号admin,密码firewall

Console管理:波特率9600,账号密码与web一致

ssh管理:通过访问192.168.1.200的22端口即可

2、Z系列防火墙

Web管理:GE0/0口, 网页url输入https://192.168.1.200;账号admin,密码firewall

Console管理:波特率115200,用户名admin 及密码firewall

ssh管理:通过访问192.168.1.200的22端口即可

3、E系列模块化防火墙

用于管理的接口略有不同,各型号管理接口如下:

RG-WALL 1600-E200:eth0接口,RG-WALL 1600-E400 : eth0接口

RG-WALL 1600-E600: MGMT口,RG-WALL 1600-E800: MGMT口

(说明:E600、E800的机箱面板上标识的MGMT口,在软件界面上显示为eth0口)

Web管理:接入管理接口后,网页url输入https://192.168.1.200:8080

账号ruijie,密码firewall

Console管理:波特率9600,账号密码与web一致

4、VPN安全网关系列

Console管理:波特率:9600(需要特别注意的是,RG-WALL 160S-V的波特率是115200)

账号密码均为sadm

5、UAC系列上网行为管理设备

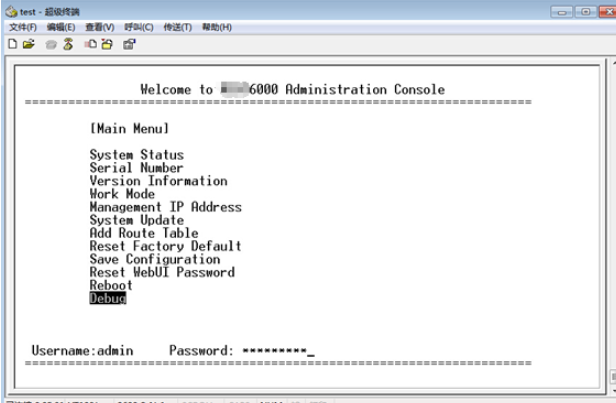

RG-UAC 6000-E10可通过MGT1口进行web管理;

RG-UAC 6000-E20/E50通过LAN1\MGT口进行web管理;

RG-UAC 6000-X20/X60/100/X200可以通过MGT1口进行web管理;

Console管理:波特率:9600,默认账号密码与web一致

UAC在console同时还拥有一个debug权限账号,可以在特殊情况下登录系统后台进行操作,登录成功选择debug菜单,输入用户名/密码:admin/Login*PWD,新版本UAC密码为设备上H开头的硬件SN,

ssh管理:UAC的ssh登录管理端口较为特殊,需要使用2222端口进行登录访问

telnet登录端口:使用2323端口进行登录

6、UAC ISG视频接入安全网关系列

Console管理:波特率9600,账号密码与web一致

ssh管理:使用2222端口进行登录访问

telnet登录端口:使用2323端口进行登录

7、UMS集中管理平台

直连显示器管理:账号为admin,默认密码firewal

ssh管理:使用2222端口进行登录访问

8、BDS大数据安全平台

Web管理:(硬件设备连接ETH0口)

硬件管理平台:网页url输入https://192.168.0.100:8082,用户为admin,口令为ruijie123

业务管理平台:https://192.168.0.100 ,用户为admin,口令为ruijie123(RG-BDS-TSP流量探针系列业务管理web为8443端口)

9、WG系列WebGuard应用保护系统

Console管理:波特率9600,账号密码与web一致

ssh管理:使用22端口进行登录访问,账号密码与web一致

10、IDP入侵防御检测

Console管理:波特率9600,账号密码与web一致

ssh管理:使用60022端口进行登录访问,账号密码与web一致(IDP-E、IDP-2500E系列以及早期32位IDP使用22端口)

11、OAS堡垒机

(1)5.0 OAS

(2)6.0OAS

12、PowerCache缓存加速

13、DBS数据库安全审计

(1)V5.0版本

(2)V6.0版本

14、Scan漏洞扫描评估系统

15、DDP动态防御平台

RG-DDP设备默认支持使用console口、HTTPSz两种方式管理设备,通过HTTPS方式登录设备后,可在web界面上开启设备的SSH登录方式。

自V1.0-R3.2.p0-20210218版本开始,通过console口登录设备,可对设备进行如下四项功能:密码恢复、恢复出厂设置、设备接口IP查看、路由信息查看。考虑到系统安全性,除上述四项功能外,其余功能不对外开放,仅作为产品严重故障时研发调试预留接口使用。

16、APT高级威胁检测系统

目前APT仅开放web登录方式。