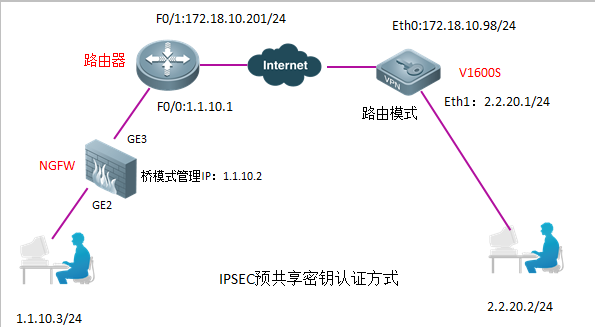

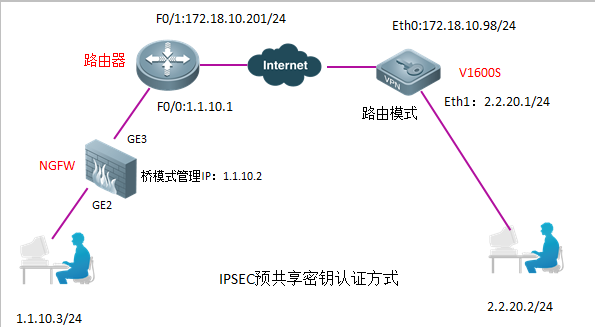

一、组网需求

某集团公司有两个子公司,A子公司的出口设备是路由器,内网有一台NGFW防火墙以桥模式串接在网络中,B子公司的出口设备是V1600S(VPN网关设备),两个子公司之间的内网要通过IPSEC VPN(预共享密钥的认证方式)隧道实现互相访问。

二、网络拓扑

三、配置要点

本案例测试的设备说使用的软件版本:V1600S: 2.60.07 ; NGFW: 20120614 (本案例对主模式和野蛮模式都支持)。

1、配置出口路由器(上图拓扑中左边的出口路由器)

a、配置内网接口

b、配置外网接口

c、配置NAT地址转换

d、配置默认路由(如果实际环境中是三层环境,也即是说内网主机的网关地址设置在核心3层交换机上,那么还需要配置去往内网网段的回指路由)

e、配置与IPSEC协议相关的端口映射及VPN网关设备管理端口的(IPSEC相关的端口:udp 500和4500 ; VPN网关设备的管理端口TCP 666 )

映射VPN网关设备的端口是为了管理员在外网也可以管理VPN网关设备

2、配置NGFW

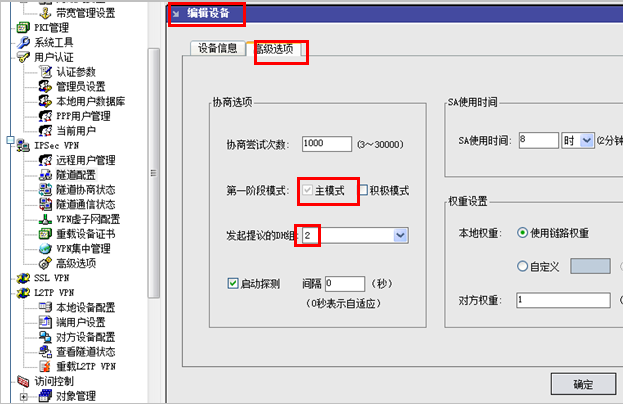

a、配置IKE协商策略(第一阶段:主模式),两端设备设置的协商参数必须一致

b、配置IPSEC协商策略(第二阶段),两端设备设置的协商参数必须一致

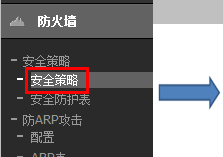

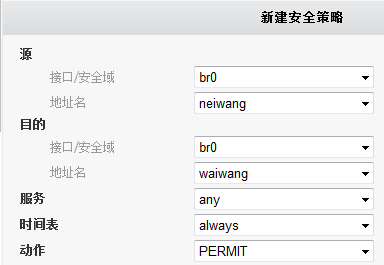

c、配置与IPSEC相关的安全策略

3、配置V1600S

a、添加VPN设备(第一阶段:主模式),两端设备设置的协商参数必须一致

b、添加VPN隧道(第二阶段),两端设备设置的协商参数必须一致

c、设置高级选项(选择IPSEC协商策略为默认直接放行)

4、VPN建立失败基本排查思路:

a、第一阶段建立失败:

检查VPN的两台设备之前的连通性是否可达,两台设备互ping看是否连通,若不通,先检查网络连通性。

检查IKE协商配置:IKE策略是否一致(加密算法和认证算法)、预共享密钥是否一致、对端IP地址是否指对、协商模式是否一致;

b、若第一阶段建立成功,第二阶段建立失败:

检查IPSec协商配置:安全策略是否配置正确,是否启用--IPSEC转换集各参数是否一致--两端的感兴趣流是否对称;

c、若还是不能解决,请致电锐捷客服热线4008111000或登录官网的在线客服寻求帮助。

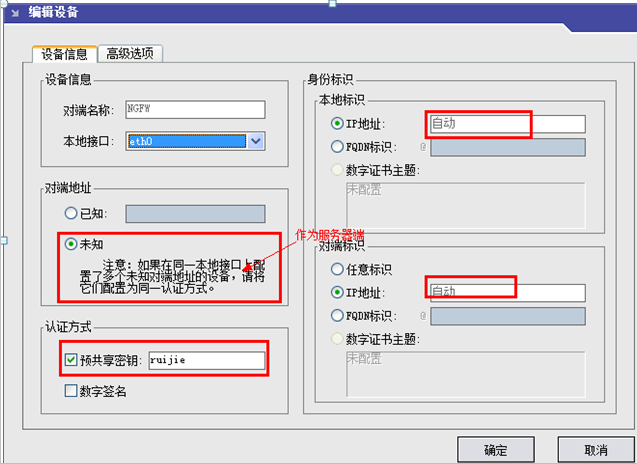

注意事项:预共享密钥方式时,不管野蛮模式还是主模式,VPN上的本地标识和对端标识均需选择为IP地址,具体IP地址可选择自动或者手动写上;且如果是VPN主动发起,NGFW上的本地ID必须填写映射后的公网IP地址;如果是NGFW主动发起,则此ID是否填写不影响协商;

四、操作步骤

本案例是在两端网络都已经能正常上网的前提下配置的,所以基本的用户上网配置就不再赘述。

1、配置出口路由器(上图拓扑中左边的出口路由器)

a、配置内网接口

interface FastEthernet 0/0

ip nat inside

ip address 1.1.10.1 255.255.255.0

b、配置外网接口

interface FastEthernet 0/1

ip nat outside

ip address 172.18.10.201 255.255.255.0

c、配置NAT地址转换

ip access-list extended 101

10 permit ip any any

ip nat inside source list 101 pool test

ip nat pool test prefix-length 24

address 172.18.10.201 172.18.10.201 match interface FastEthernet 0/1

d、配置默认路由(如果实际环境中是三层环境,也即是说内网主机的网关地址设置在核心3层交换机上,那么还需要配置去往内网网段的回指路由)

ip route 0.0.0.0 0.0.0.0 172.18.10.1 //配置去往外网的默认路由

e、配置与IPSEC协议相关的端口映射及VPN网关设备管理端口的(IPSEC相关的端口:udp 500和4500 ; VPN网关设备的管理端口TCP 666 )

ip nat inside source static tcp 1.1.10.2 666 172.18.10.201 666 //映射V1600S的管理端口:666

ip nat inside source static udp 1.1.10.2 500 172.18.10.201 500 //映射IPSEC协商的500端口

ip nat inside source static udp 1.1.10.2 4500 172.18.10.201 4500 //映射IPSEC协商的4500端口

2、配置NGFW

NGFW的基本设置信息如下: GE2和GE3组成一对桥组

默认的网关信息如下: 网关地址---路由器的内网地址

a、配置IKE协商策略(第一阶段)

网关名称:to_v1600s (自定义名称 ) ;对端网关:V1600S的外网接口IP;

认证方式:预共享密钥

证书:选择之前导入的本地证书(此处证书的名称前缀是“2”)

IKE协商: 加密算法-3DES ; 认证:MD5 ; DH组:2

b、配置IPSEC协商策略(第二阶段)

对端网关:上一步设置的“to-v1600s"

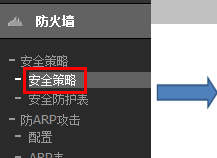

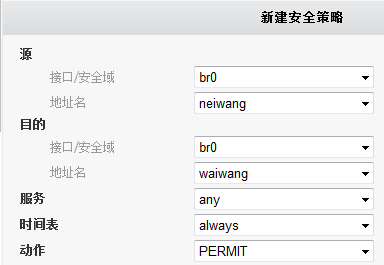

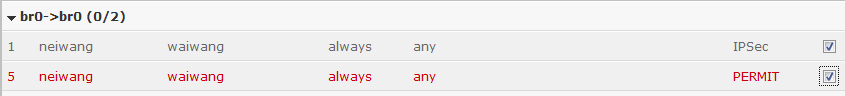

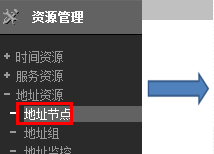

c、配置与IPSEC相关的安全策略

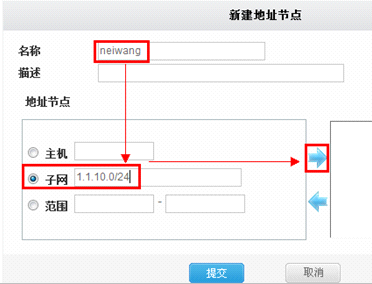

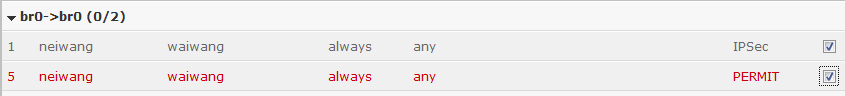

第一条策略为IPSEC的相关安全策略 ,neiwang:NGFW的内网用户网段,waiwang:V1600S的内网用户网段

第二条策略设置的目的是允许任何数据经过防火墙(本案例是实验环境,建议用户针对实际的网络环境设置明细的IP地址段)

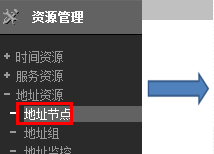

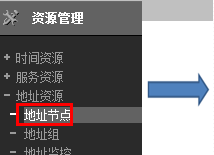

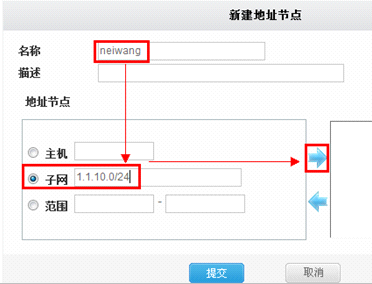

先定义地址段对象,供后面的安全策略调用

配置安全策略,使NGFW的内网用户网段和V1600S的内网用户网段之间的流量走IPSEC VPN隧道

配置安全策略,允许NGFW的内网用户访问互联网

最终的安全策略排序如下:

3、配置V1600S

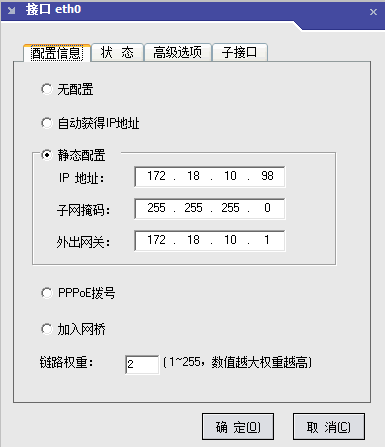

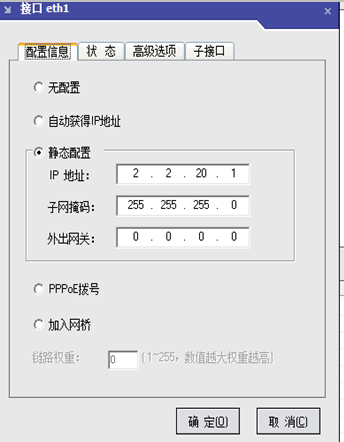

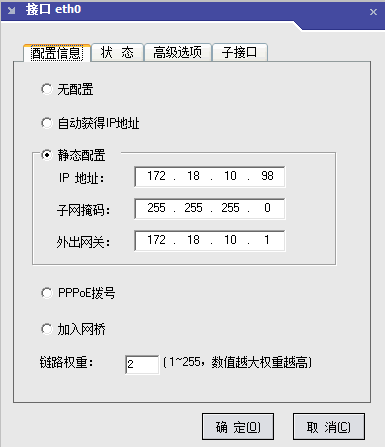

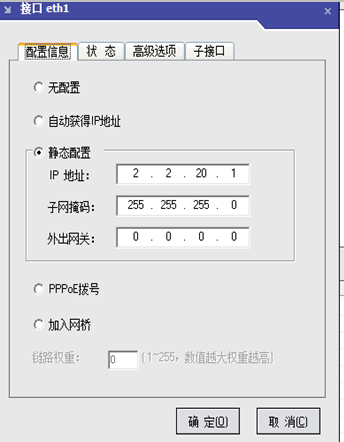

基本的接口配置信息如下:

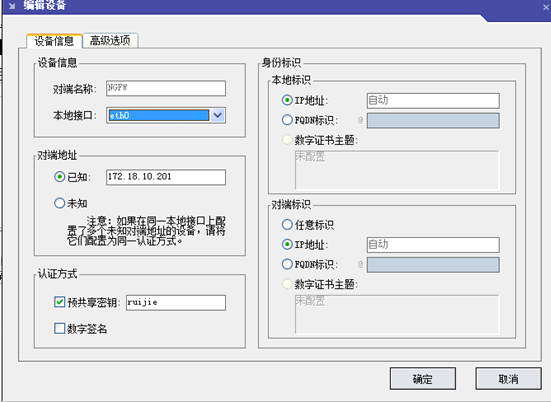

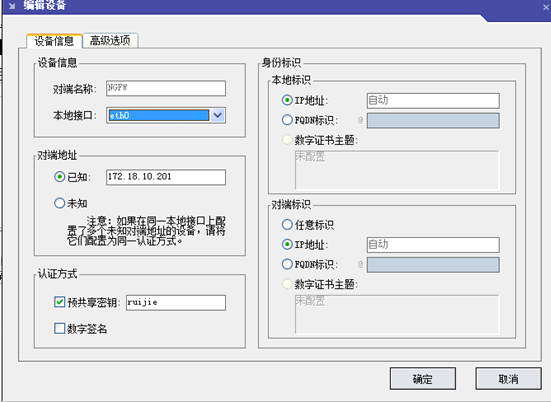

a、添加VPN设备(第一阶段)

本地接口:外网接口etho ; 对端地址:上图拓扑中路由器的外网接口IP ; 认证方式: 预共享密钥---ruijie

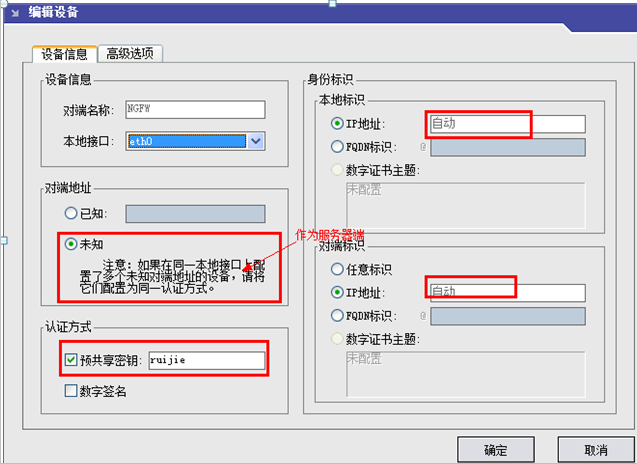

或者可以如下设置: 对端地址为 ”未知“

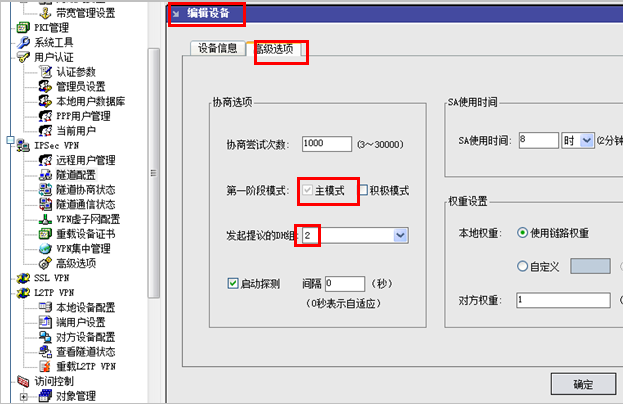

点击上图中的高级选项

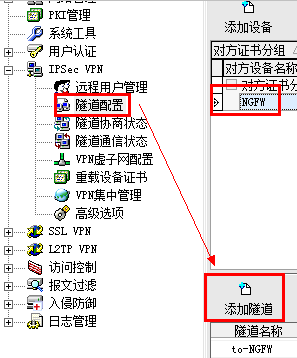

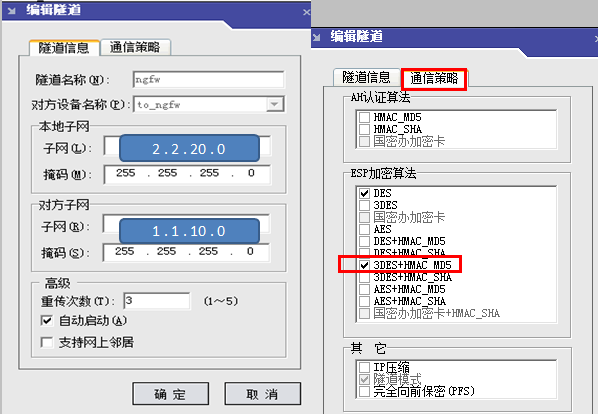

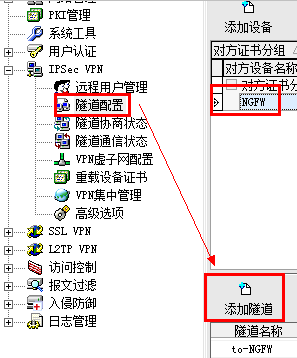

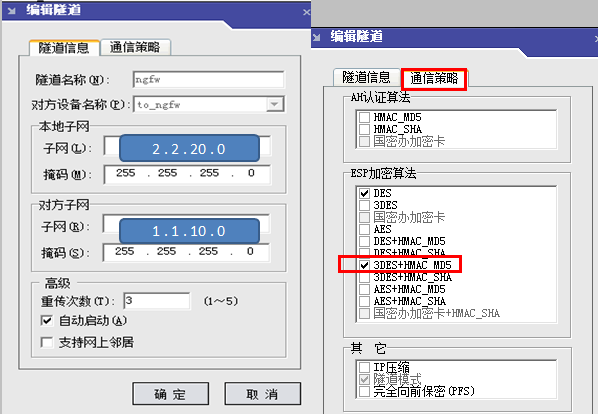

c、添加VPN隧道(第二阶段)

先选中之前新添加的“设备”,然后点击“添加隧道”配置隧道信息

本地子网:V1600S的内网用户网段 ; 对方子网: NGFW的内网用户网段 ; 勾选“自动启动"

通信策略:选择3DES+HMAC_MD5(与NGFW的参数选择一致

d、设置高级选项(选择IPSEC协商策略为默认直接放行)

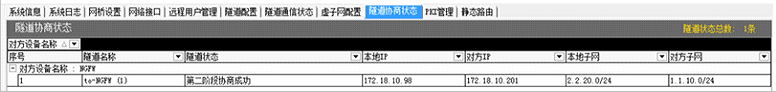

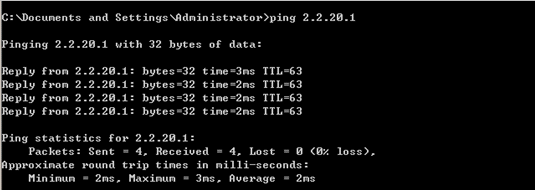

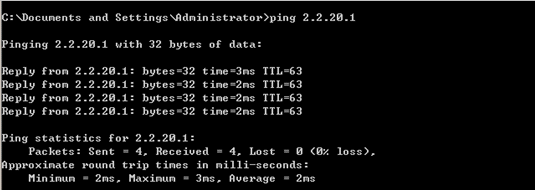

五、配置验证

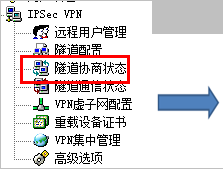

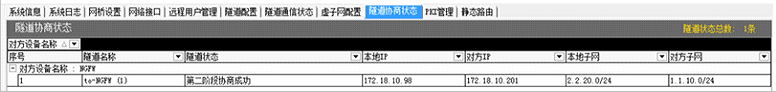

从V1600S的内网去 ping 对端 NGFW的内网用户主机,然后查看NGFW的IPSEC 监视器,协商成功的状态显示如下

V1600S的隧道通协商状态如下:查看隧道协商状态为第二阶段协商成功